Urban VPN Proxy, una popular extensión VPN gratuita, fue descubierta recopilando en secreto conversaciones con herramientas de IA como ChatGPT y Copilot. Más de 8 millones de usuarios podrían haber sido afectados, reavivando las alertas sobre los riesgos de usar VPN gratuitas.

El uso de VPN gratuitas vuelve a quedar en entredicho tras descubrirse que Urban VPN Proxy, una popular extensión de navegador, ha estado recopilando en secreto las conversaciones de los usuarios con herramientas de inteligencia artificial. Según investigadores de seguridad, más de 8 millones de personas podrían haberse visto afectadas por esta práctica.

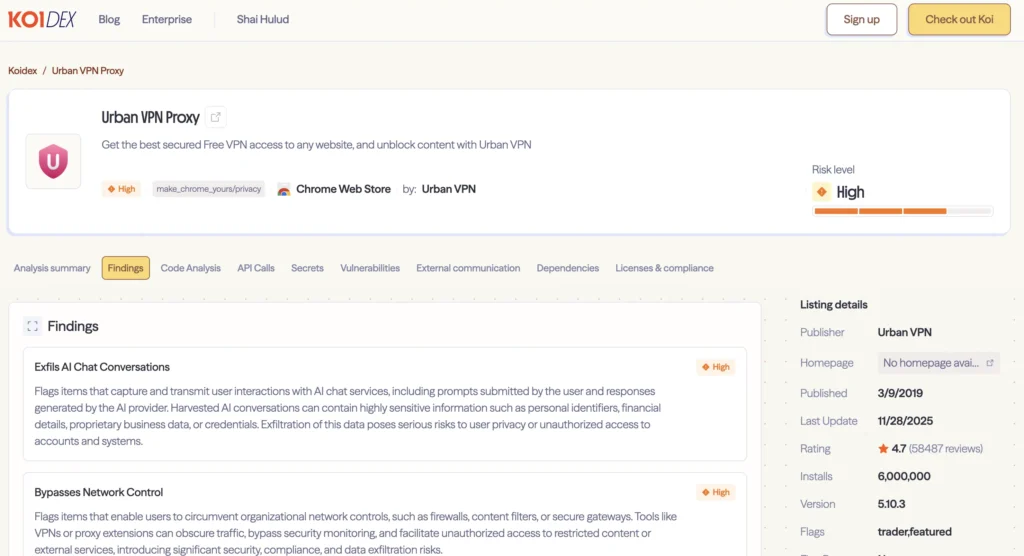

La extensión gratuita de Urban VPN Proxy para Chrome y Edge ha saltado a los titulares después de que se detectara que extraía silenciosamente cada prompt introducido por los usuarios en chatbots de IA, sin informar ni pedir consentimiento. El hallazgo fue realizado por el equipo de Koi Security, que analizó el funcionamiento interno de la extensión y descubrió un script oculto diseñado para capturar el texto completo de cada interacción con IA, comprimirlo y enviarlo a servidores controlados por Urban VPN.

Este incidente no solo supone un duro golpe para la confianza de millones de usuarios, sino que también sirve como recordatorio contundente de los riesgos asociados a las VPN gratuitas, especialmente aquellas extensiones de navegador que prometen privacidad sin un modelo de negocio claro detrás.

Más de 8 millones de usuarios de Urban VPN en riesgo

Los investigadores de Koi Security revelaron que Urban VPN Proxy incorpora un módulo oculto que se activa automáticamente cuando el navegador del usuario interactúa con plataformas de IA populares como ChatGPT, Claude, Gemini, Microsoft Copilot, Perplexity, DeepSeek, xAI Grok y Meta AI.

El código de recolección de datos fue introducido en la actualización del 9 de julio de 2025 (versión 5.5.0) y funciona independientemente de si el usuario está conectado o no al VPN. Es decir, incluso quienes creían no estar usando activamente el servicio seguían siendo vigilados.

De forma especialmente preocupante, Urban VPN promociona una función denominada AI Protection, supuestamente diseñada para alertar al usuario cuando comparte información sensible. Sin embargo, esta opción no desactiva el sistema de recolección, ya que el script opera por separado. Desactivar la advertencia visual no impide que los datos sigan siendo capturados y enviados.

Una vez interceptadas, las conversaciones son comprimidas y transmitidas en tiempo real a los dominios analytics.urban-vpn.com y stats.urban-vpn.com. Posteriormente, la información es transferida a BiScience, un intermediario de datos que vende perfiles de comportamiento y navegación a plataformas de publicidad y análisis como AdClarity y Clickstream OS.

Una amenaza silenciosa amplificada por las actualizaciones automáticas

El problema se agrava debido a que las extensiones de navegador se actualizan de forma automática. Esto significa que millones de usuarios recibieron el código invasivo sin ningún aviso, convirtiendo una herramienta orientada a la privacidad en un vector activo de filtración de datos.

Los investigadores estiman que más de 8 millones de usuarios se vieron afectados, con alrededor de 6 millones solo en Chrome, además de instalaciones adicionales en extensiones relacionadas como 1ClickVPN Proxy, Urban Browser Guard y Urban Ad Blocker, que incorporan el mismo script de recopilación.

El tipo de información capturada es especialmente sensible. Va desde consultas triviales hasta datos médicos, información financiera, fragmentos de código propietario y dilemas personales, un conjunto de datos que puede ser extremadamente valioso —y peligroso— en manos equivocadas.

La exposición de este contenido abre la puerta a robo de identidad, fraude financiero, espionaje corporativo y a la creación de perfiles detallados para publicidad dirigida, contradiciendo frontalmente la promesa básica de cualquier VPN: proteger la privacidad del usuario.

Por qué es crucial usar VPN de confianza

Urban VPN Proxy no es un caso aislado. En los últimos años, numerosas extensiones VPN gratuitas han sido señaladas por espiar a los usuarios, incluir adware o actuar como puertas de entrada para malware. De hecho, Google ya alertó sobre este problema en su informe antifraude de noviembre.

TechRadar informó recientemente sobre otra extensión VPN gratuita que tomaba capturas de pantalla de cada página visitada, convirtiendo el navegador en una herramienta de vigilancia constante. Casos como el de Free Unlimited VPN —retirada en mayo de 2025 por robar datos, solo para reaparecer más tarde con prácticas aún más agresivas— refuerzan esta tendencia.

Salvo contadas excepciones bajo modelos freemium bien definidos, la mayoría de las VPN gratuitas carecen de recursos para auditorías de seguridad reales o políticas de privacidad transparentes. Para sobrevivir, muchas terminan monetizando el tráfico del usuario mediante recopilación de datos no declarada, permisos excesivos o publicidad encubierta.

En contraste, proveedores consolidados como NordVPN operan bajo compromisos claros de privacidad, se someten a auditorías independientes y aplican políticas estrictas de no registros (no-logs). Elegir un servicio auditado garantiza que la encriptación protege al usuario de extremo a extremo, en lugar de desviar el tráfico hacia servidores dedicados a la venta de datos.

Evitar extensiones VPN gratuitas y optar por servicios reputados y verificados sigue siendo la mejor defensa para proteger la privacidad, las interacciones con IA y la seguridad online en general.

Cómo eliminar Urban VPN Proxy y proteger tus datos

Si has utilizado Urban VPN Proxy u otras extensiones relacionadas, lo más recomendable es actuar de inmediato. Investigadores de seguridad confirmaron que esta extensión recolectó datos de navegación y conversaciones con herramientas de IA desde al menos julio de 2025, sin consentimiento explícito de los usuarios. Estos son los pasos clave para minimizar riesgos:

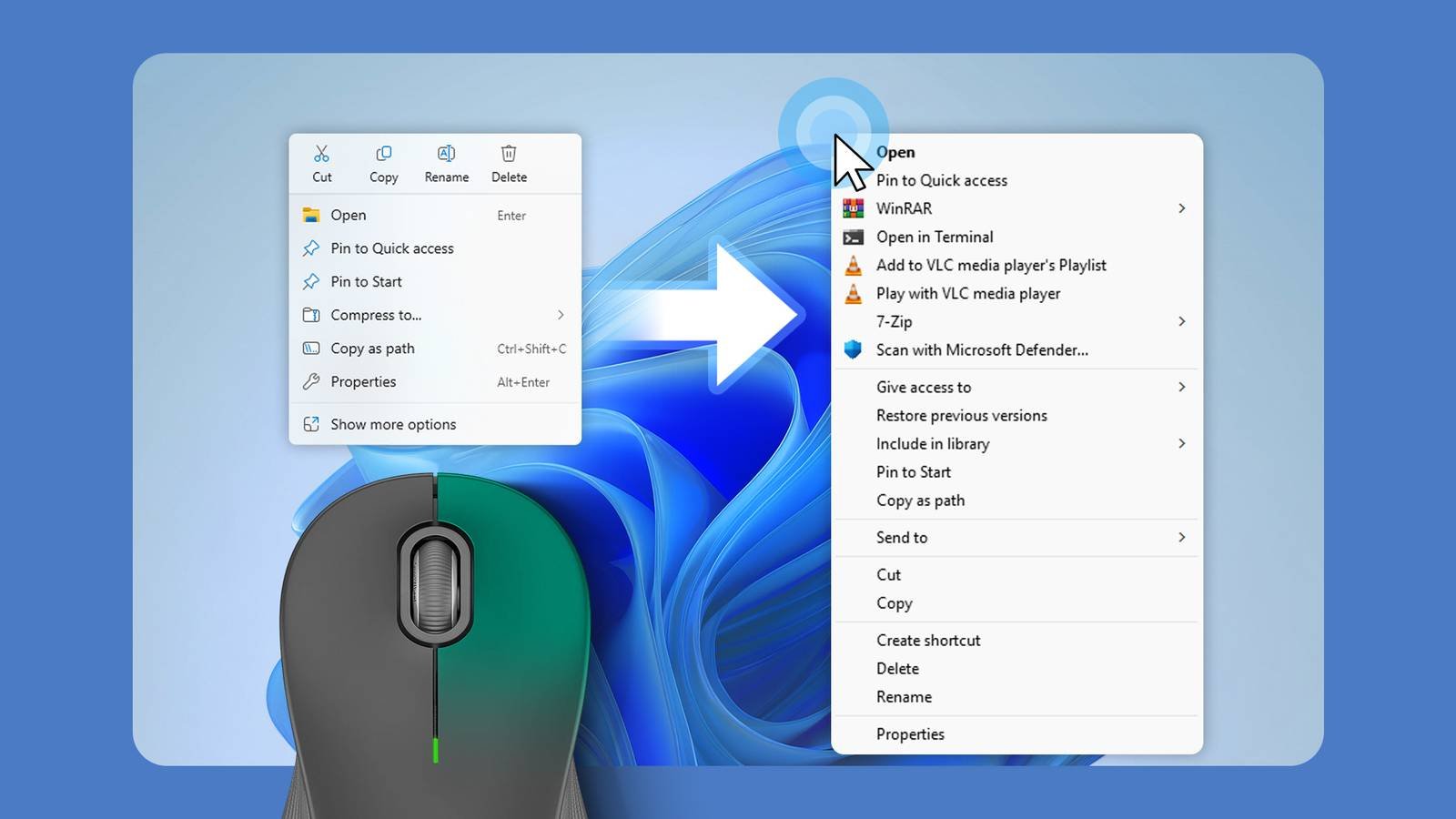

1. Desinstala la extensión inmediatamente

Abre Chrome y ve a chrome://extensions/ (o Menú > Más herramientas > Extensiones). Localiza Urban VPN Proxy y cualquier extensión relacionada como Urban AdBlocker, Urban Shield o similares, haz clic en Eliminar y confirma la acción.

2. Escanea tu PC en busca de malware

Ejecuta un escaneo completo con un antivirus actualizado o con herramientas especializadas como Malwarebytes. Aunque Urban VPN no instala malware tradicional, este paso ayuda a detectar módulos residuales o extensiones maliciosas adicionales.

3. Cambia contraseñas sensibles

Actualiza de inmediato las contraseñas de servicios donde hayas introducido información privada, especialmente cuentas vinculadas a chats de IA como ChatGPT, Copilot, Gemini o Grok, además de correos electrónicos, servicios financieros o plataformas de trabajo.

4. Limpia los datos del navegador

En Chrome, ve a Configuración > Privacidad y seguridad > Borrar datos de navegación, selecciona “Todo el tiempo” y elimina cookies, caché e historial. Esto reduce la persistencia de rastreadores asociados a la extensión.

Como recomendación final, evita VPN gratuitas sin auditorías independientes y opta solo por servicios con políticas de privacidad verificables. En seguridad digital, cuando el producto es “gratis”, el costo suele ser tu información.